etracker Login via SAML SSO

etracker Nutzer mit einer Enterprise Lizenz haben die Möglichkeit, sich bequem über ein SAML Single Sign-On (SAML SSO) in ihren Account einzuloggen und so Zugriffsrechte sicher und zentral zu steuern.

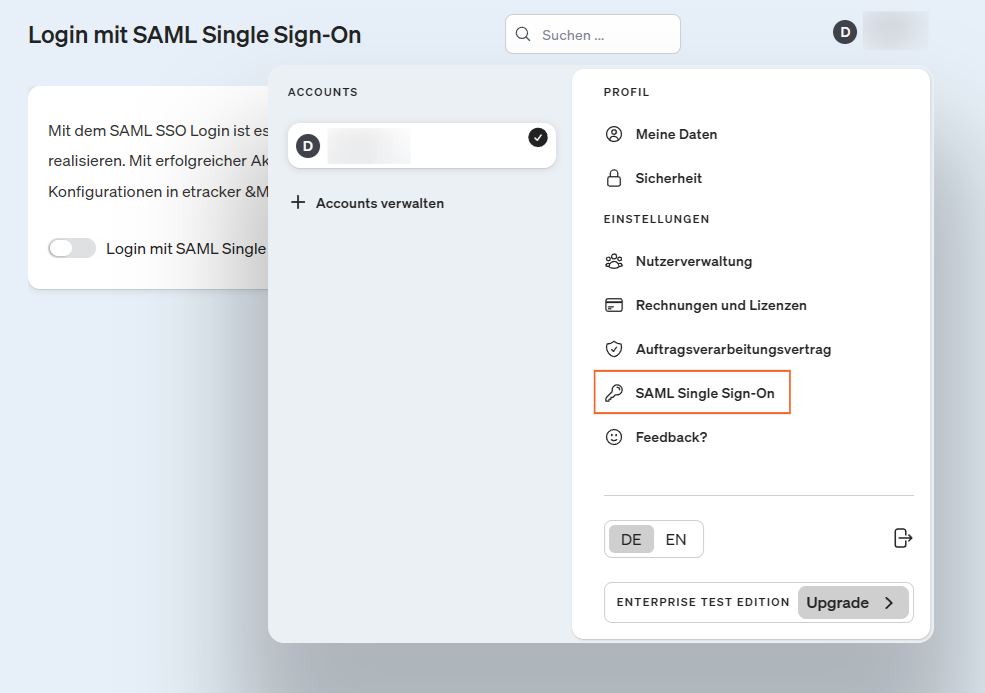

Logge dich hierfür in deinen etracker Account ein und gehe im rechten Menü zu SAML Single Sign-On:

Die Einrichtung von SAML SSO zeigen wir dir im Folgenden am Beispiel von Microsoft Entra ID (früher Azure AD):

Für die Konfiguration müssen Einstellungen in etracker und Microsoft Entra ID (früher Azure AD) vorgenommen werden. Daher sind Admin-Rechte in beiden Tools Voraussetzung.

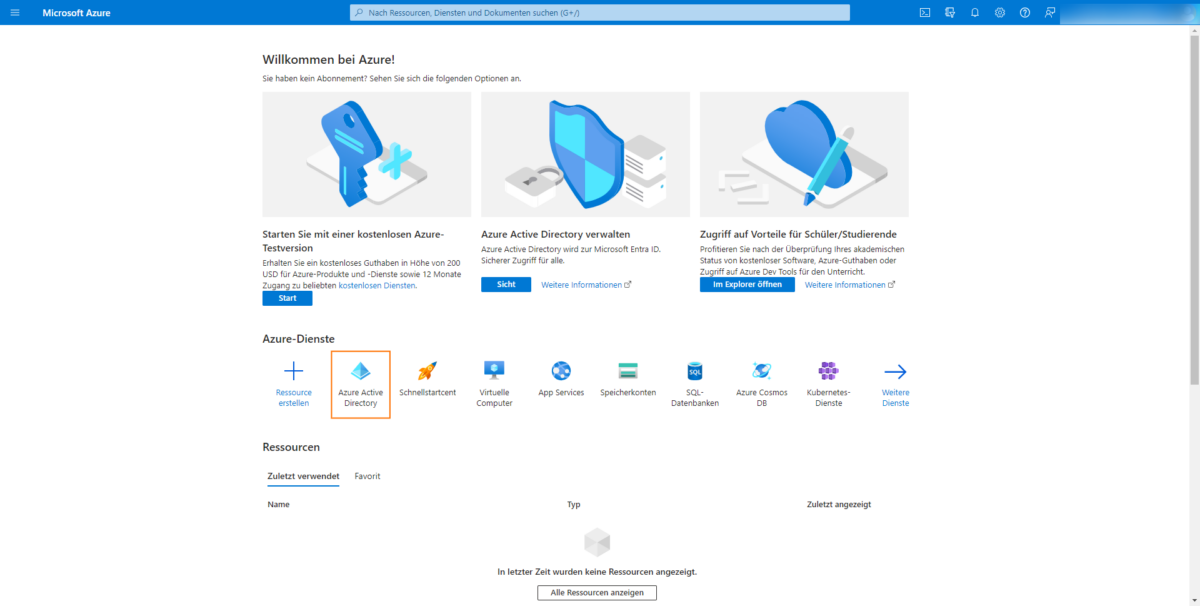

Logge dich in das Microsoft Entra ID (früher Azure AD) ein und klicke auf das Microsoft Entra ID Icon:

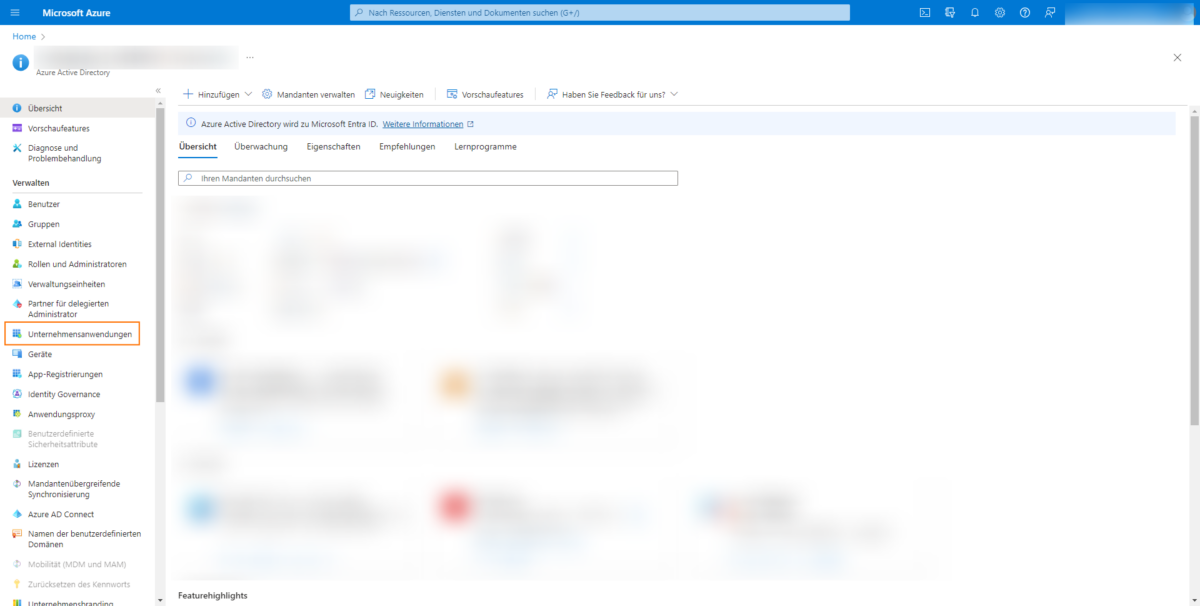

Klicke nun im Menü auf Unternehmensanwendungen.

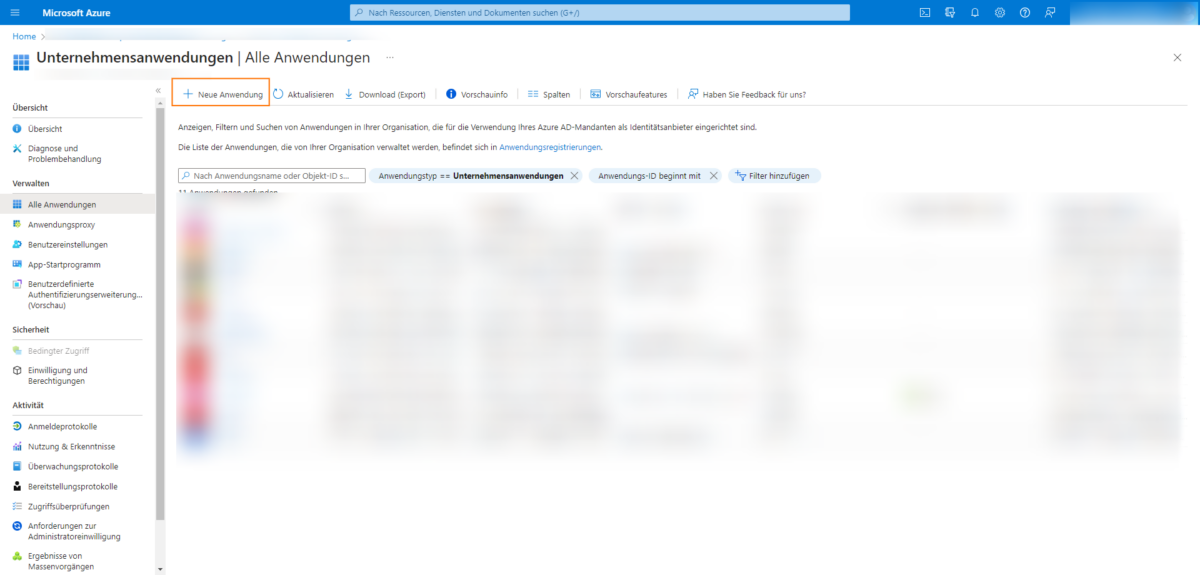

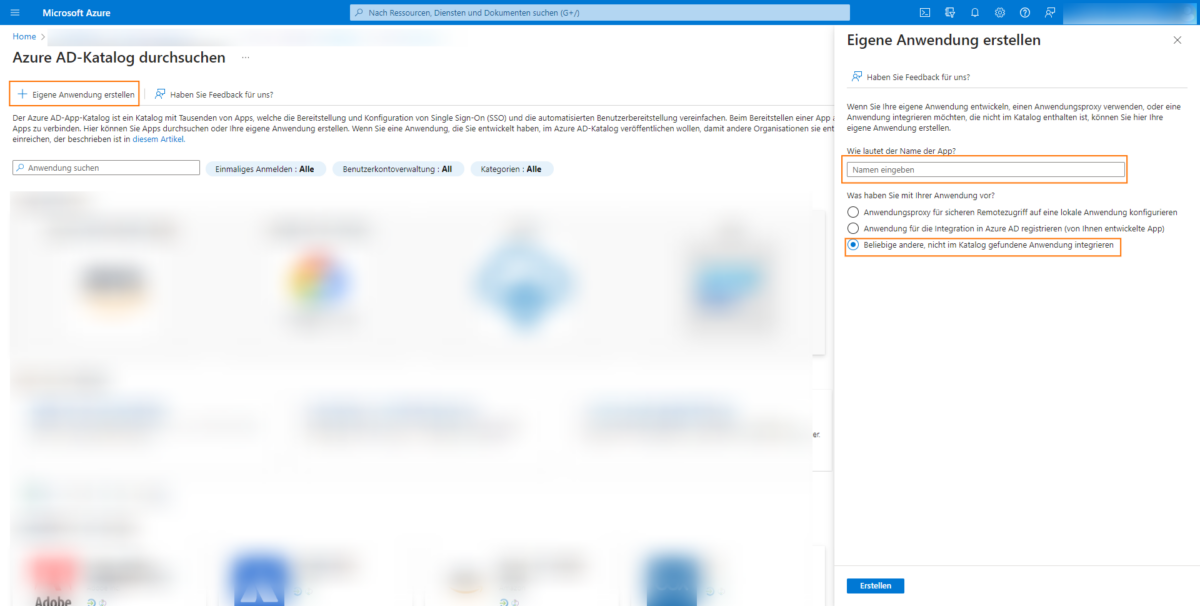

Erstelle dort über den Button neue Anwendung die benötigte Anwendung.

Vergib einen internen Namen der App und belasse die Einstellung bei Beliebige andere, nicht im Katalog gefundene Anwendungen integrieren:

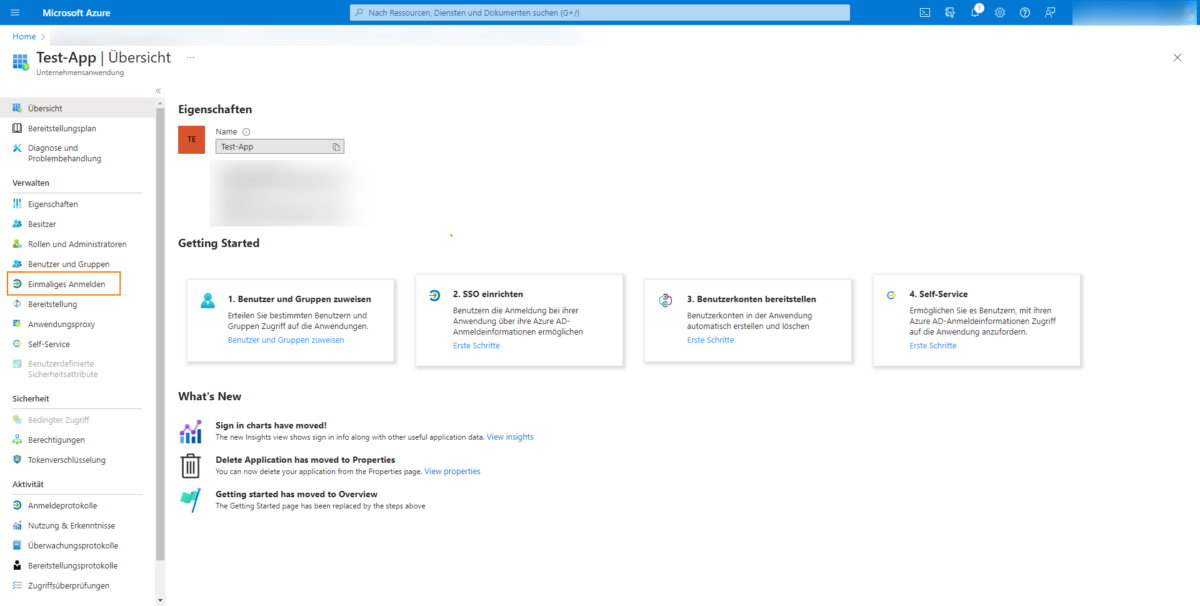

Damit ist die Anwendung erstellt und kann nun konfiguriert werden. Klicke dazu auf Einmaliges Anmelden:

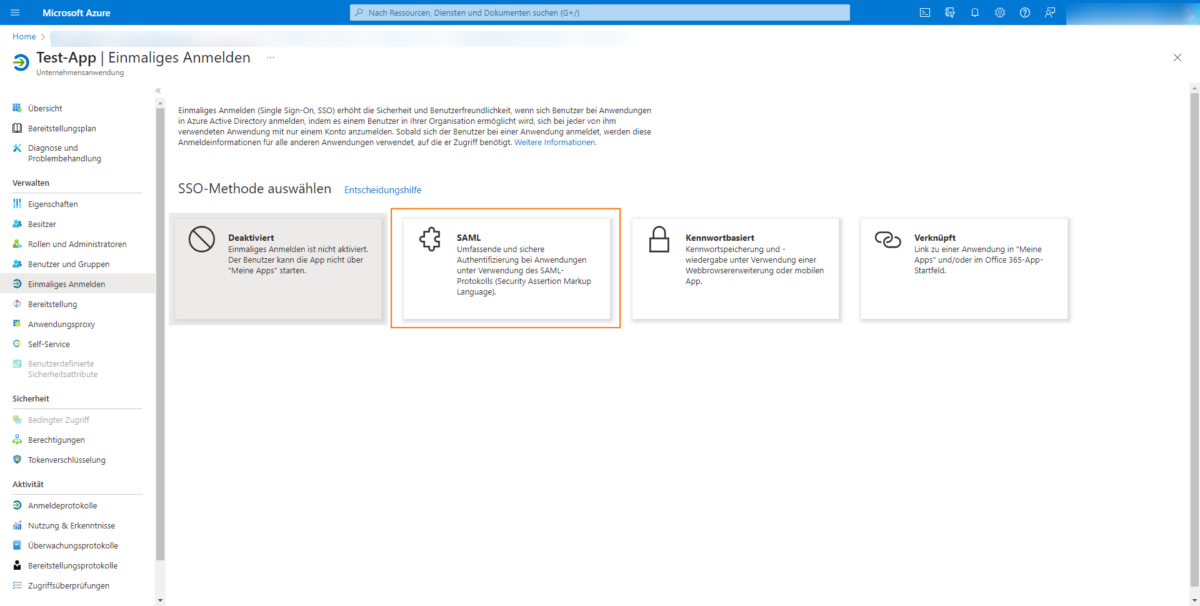

Anschließend wähle hier SAML:

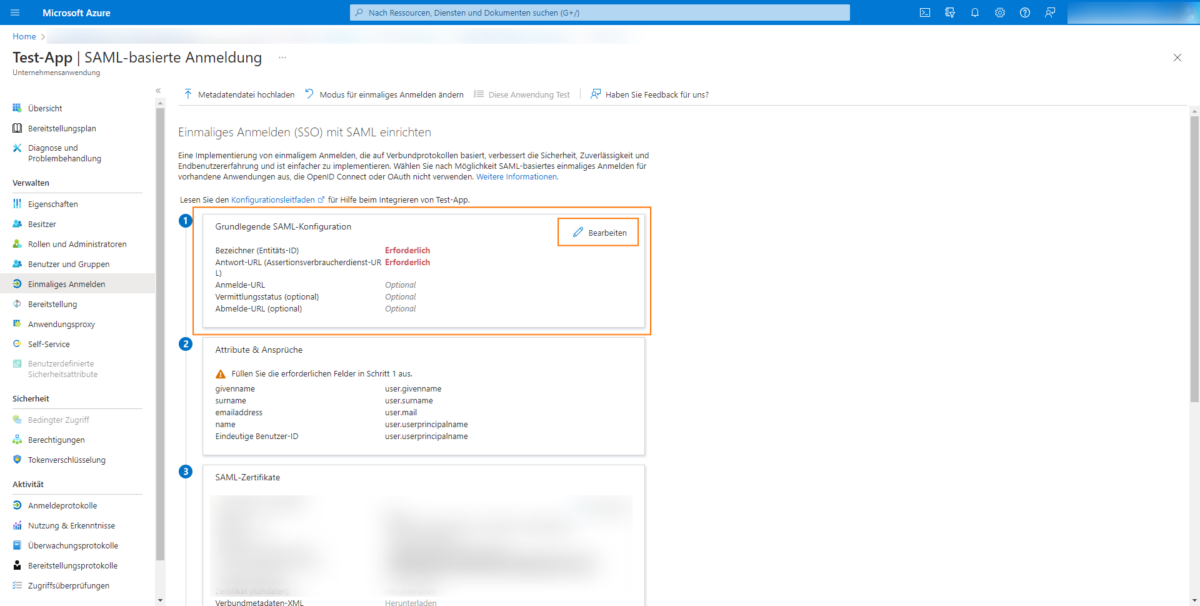

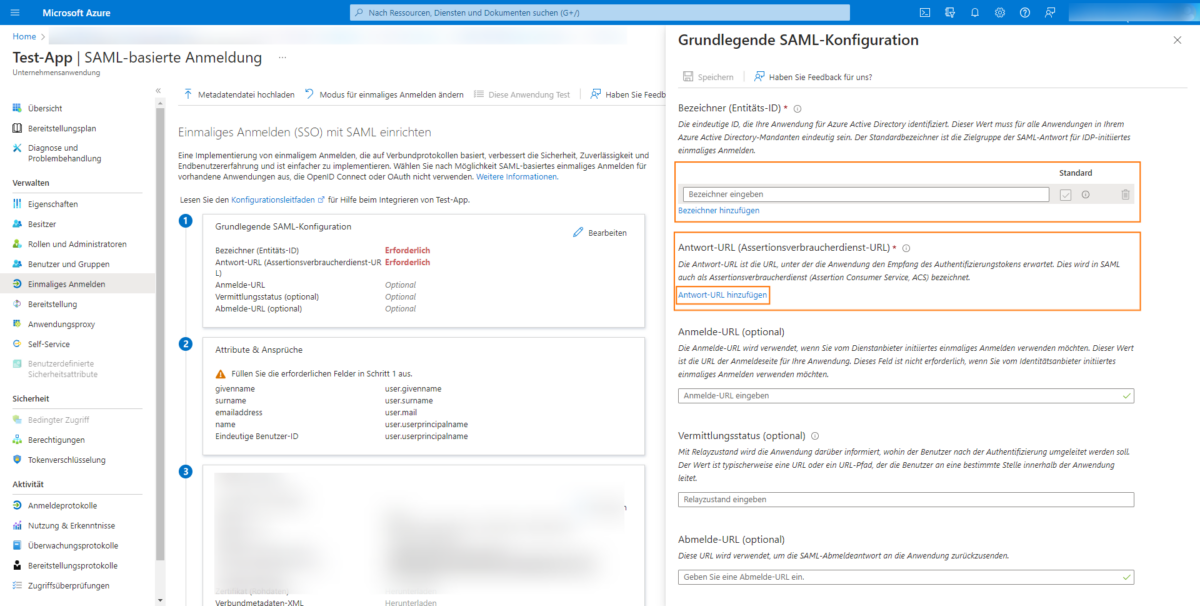

Klicke auf Bearbeiten im 1. Schritt, um die SAML-Konfiguration vorzunehmen:

Füge sowohl einen Bezeichner über den Button Bezeichner hinzufügen als auch eine Antwort-URL über den Button Antwort-URL hinzufügen hinzu:

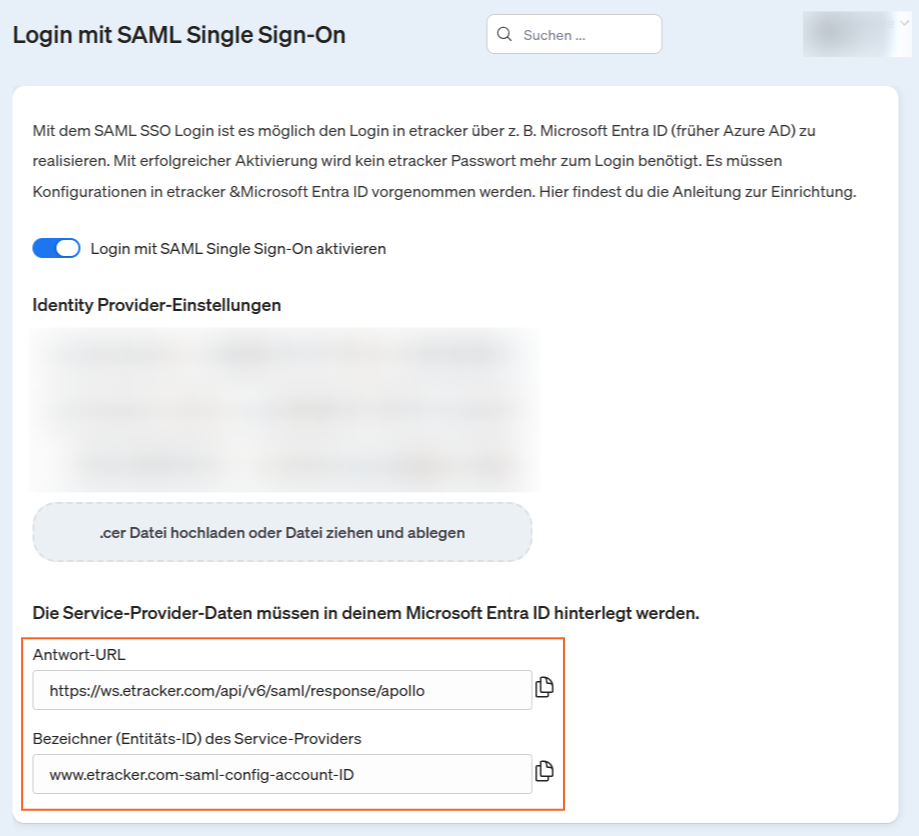

Beides kannst du aus deinem etracker Account kopieren:

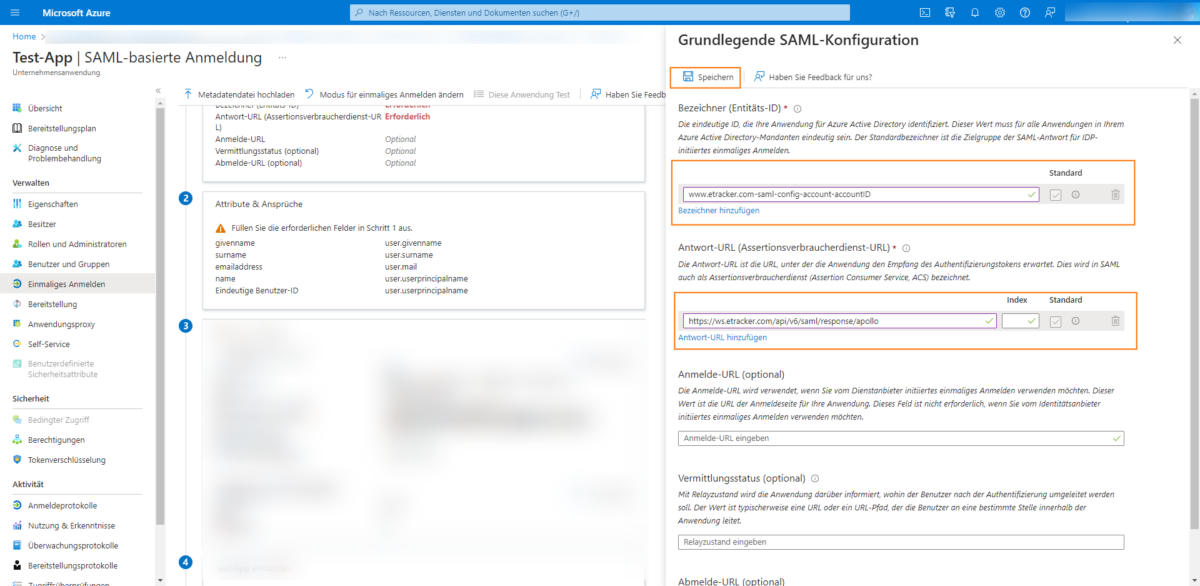

Speichere die eingetragenen Daten über den Button Speichern. Wenn Zugriff auf mehrere etracker Accounts gewährt werden soll, können die verschiedenen Accounts als Bezeichner hinzugefügt werden.

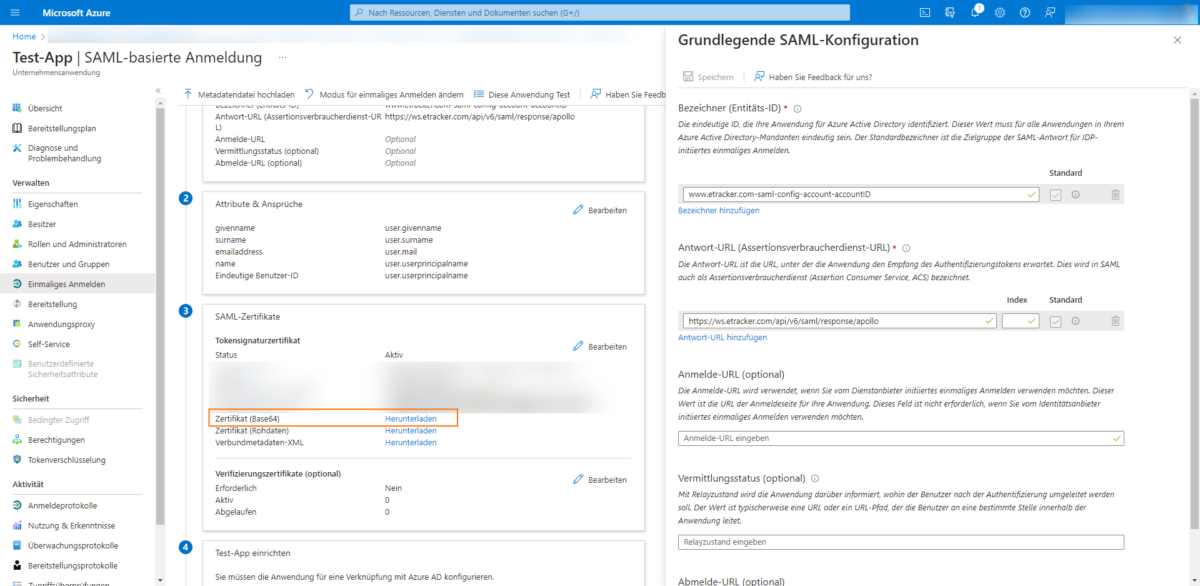

Lade dir im Anschluss im 3. Schritt das Zertifikat als Base64-Format herunter:

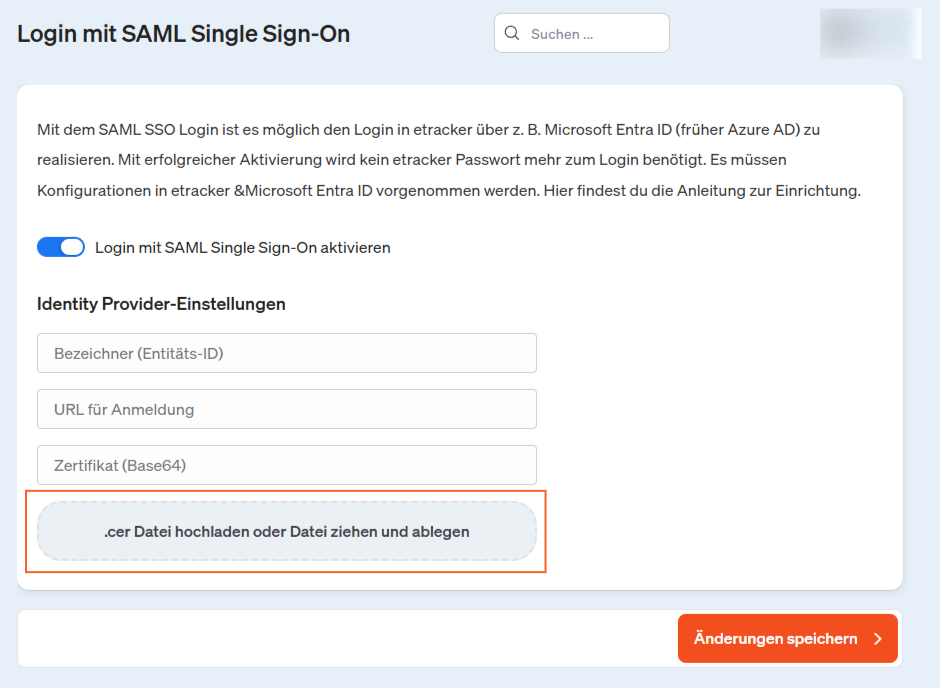

Das heruntergeladene Zertifikat wird in etracker unter Zertifikat (Base64) hochgeladen:

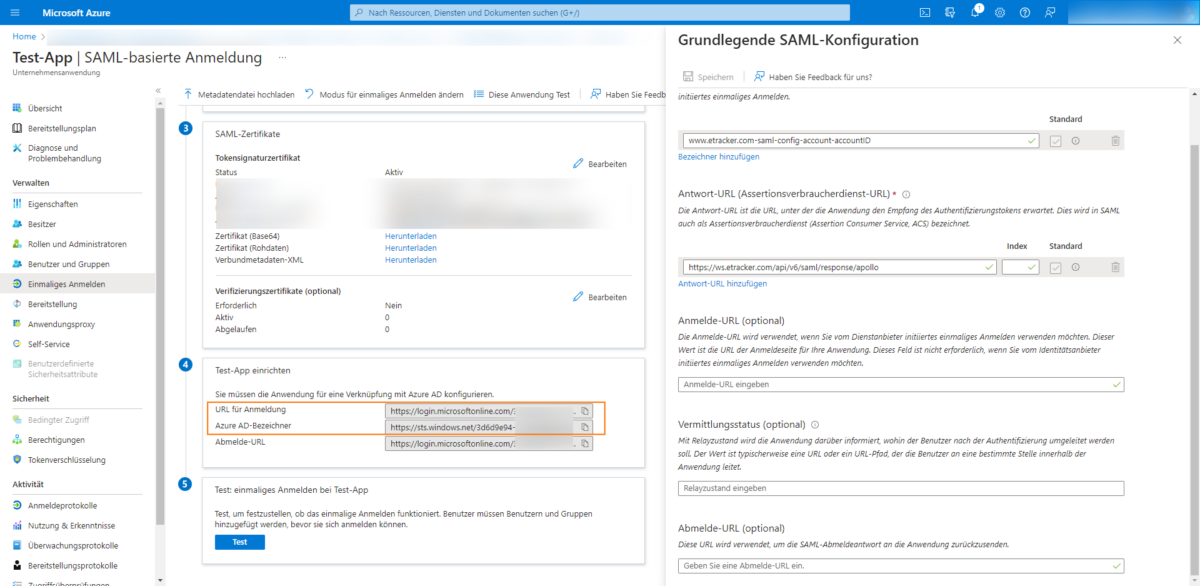

Zudem werden aus Schritt 4 die Daten für URL für Anmeldung und Microsoft Entra ID (früher Azure AD)-Bezeichner kopiert …

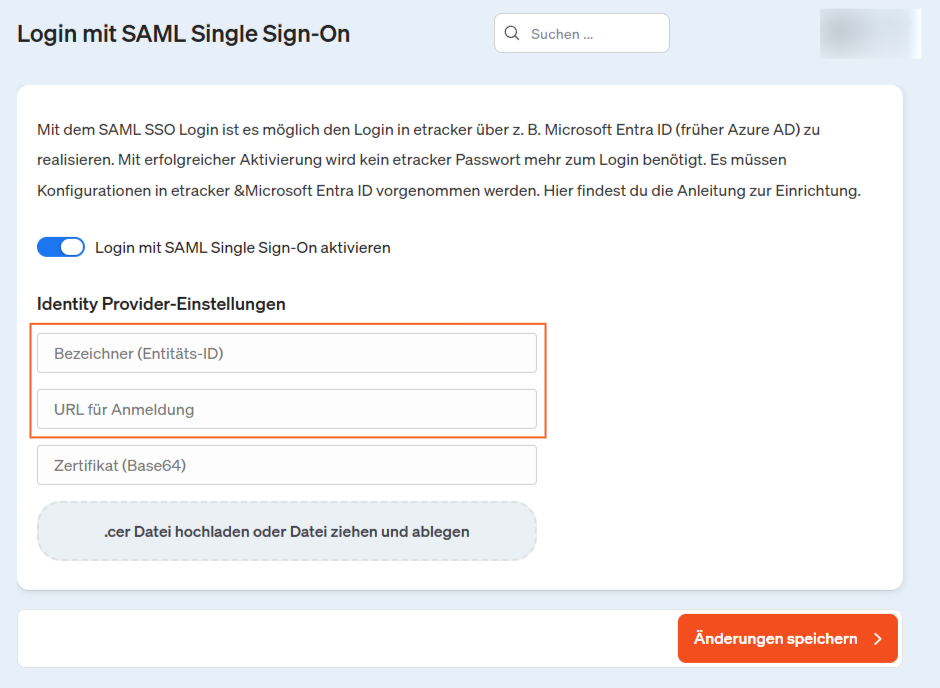

und in etracker entsprechend unter Bezeichner-ID und Antwort-URL eingefügt:

Damit ist die Konfiguration abgeschlossen und ein Mitbenutzer, der sich in den etracker Account einloggen darf, kann angelegt werden.

Zum Anlegen eines Mitbenutzers gehst du wie folgt vor:

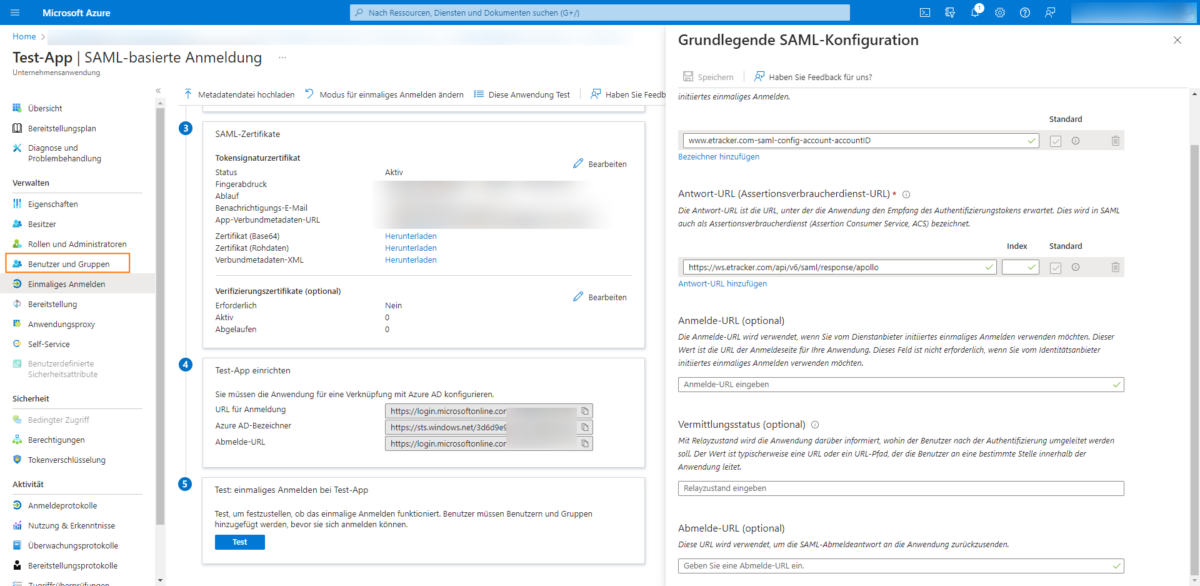

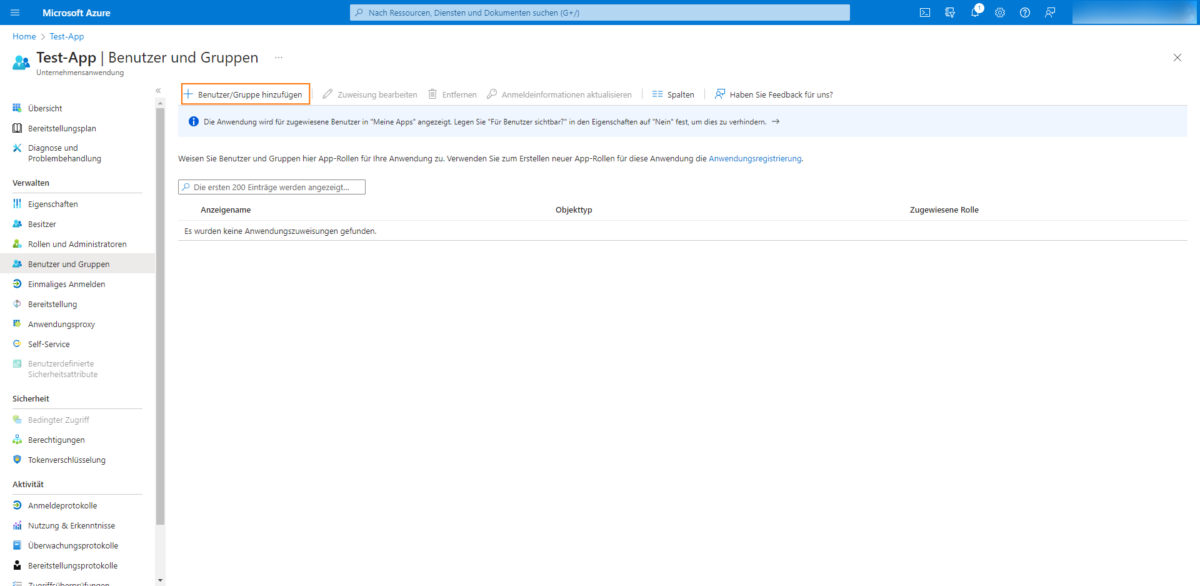

Wähle den Menüpunkt Benutzer und Gruppen aus:

Anschließend fügst du einen neuen Benutzer über den Button Benutzer/Gruppe hinzufügen hinzu:

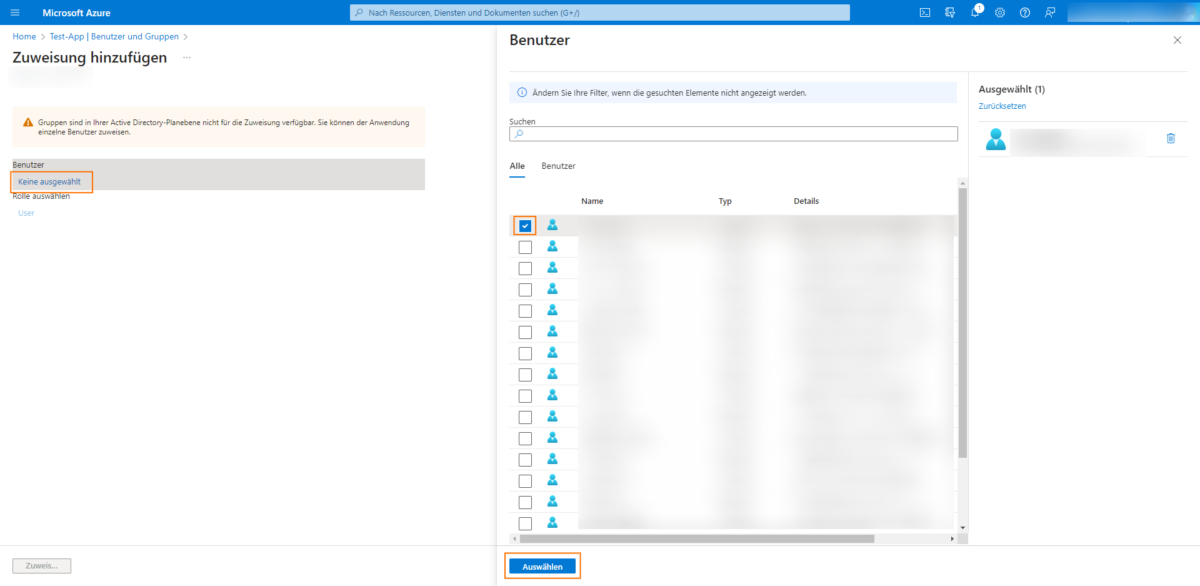

Öffne die Liste der Benutzer aus dem Microsoft Entra ID (früher Azure AD) über den Button keine ausgewählt und wähle den gewünschten Benutzer aus:

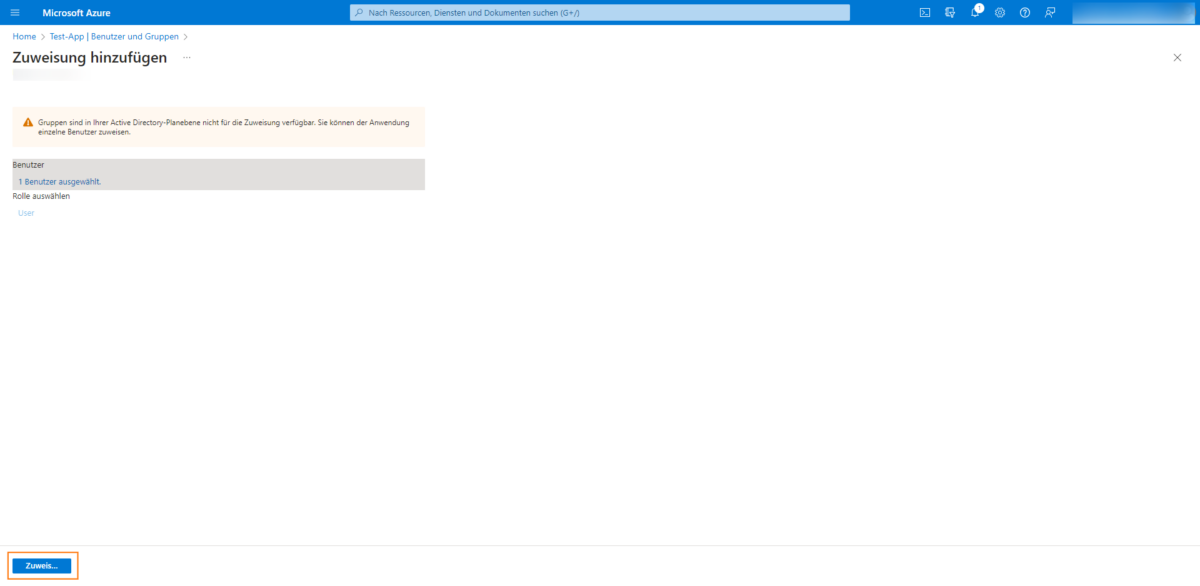

Der ausgewählte Benutzer wird im nächsten Schritt der erstellten Anwendung zugewiesen:

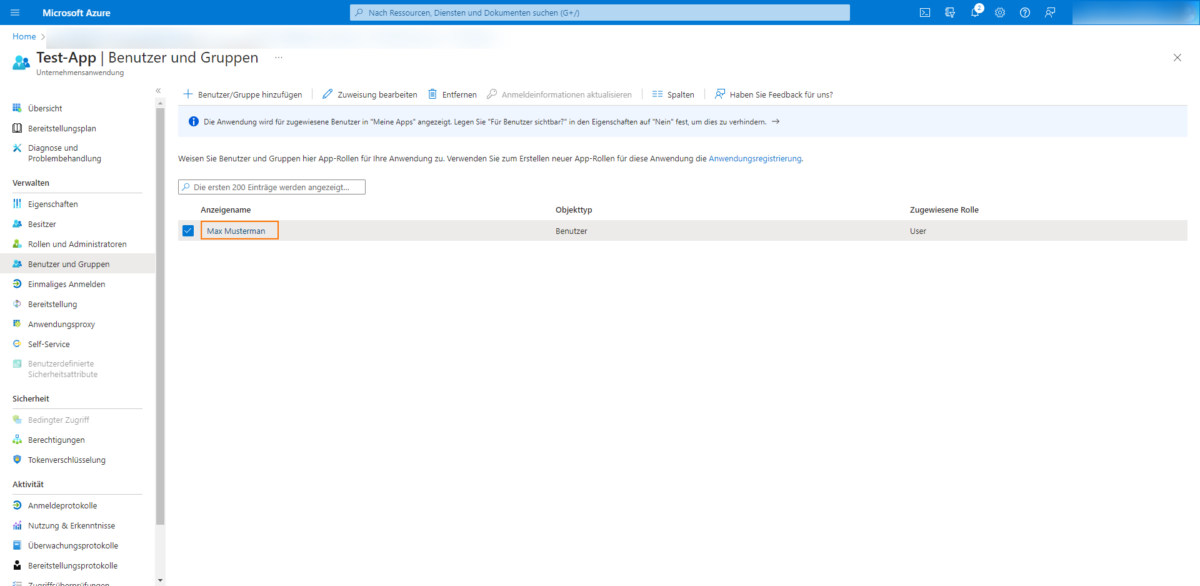

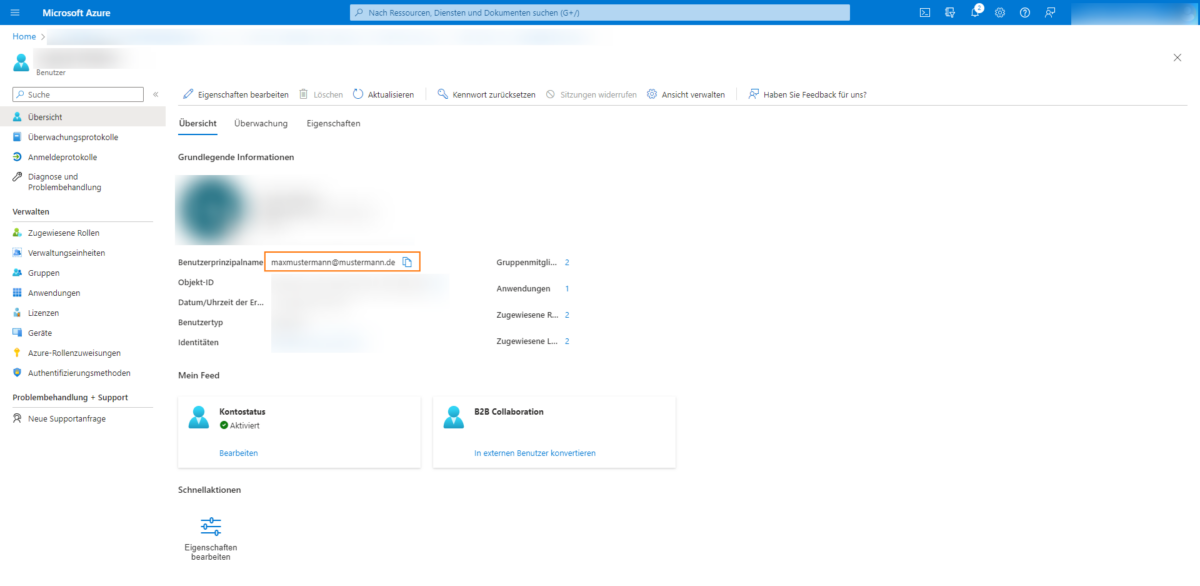

Klicke nun auf den erstellten Nutzer und …

Kopiere die hinterlegte E-Mail-Adresse:

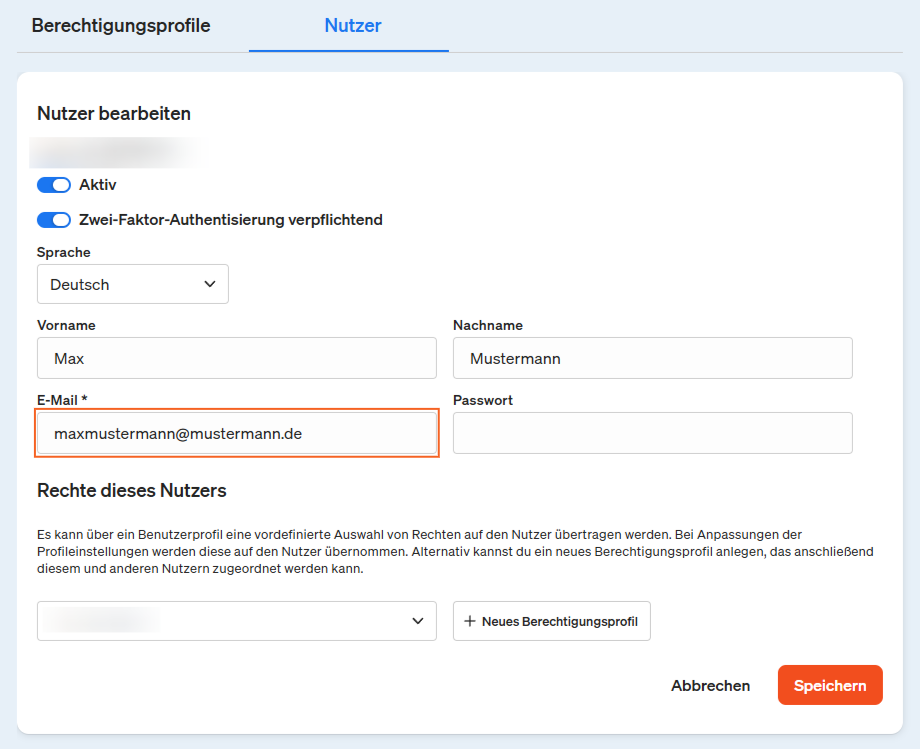

Erstelle mit dieser E-Mail-Adresse den Nutzer in etracker unter Einstellungen → Nutzerverwaltung. Der erstellte Nutzer kann sich nun über das SSO einloggen und benötigt kein Passwort mehr:

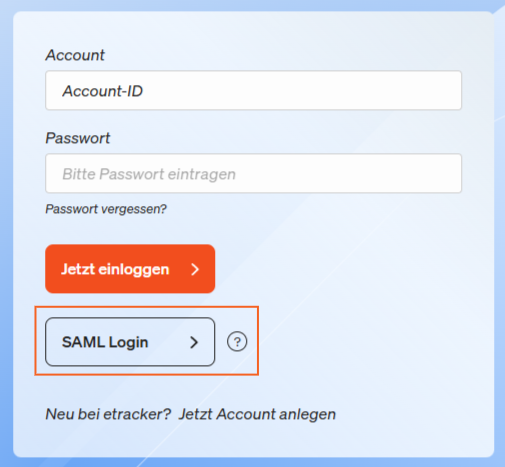

Nach Anlegen eines Nutzers kann im etracker Login-Screen die Account-ID eingetragen und sich über den Button "SAML Login" über Microsoft Entra ID (früher Azure AD) eingeloggt werden:

Fertig!