Connexion etracker via SAML SSO

Les utilisateurs etracker disposant d’une licence Enterprise ont la possibilité de se connecter facilement à leur compte via une authentification unique SAML (SAML SSO) et de contrôler ainsi les droits d’accès de manière sûre et centralisée.

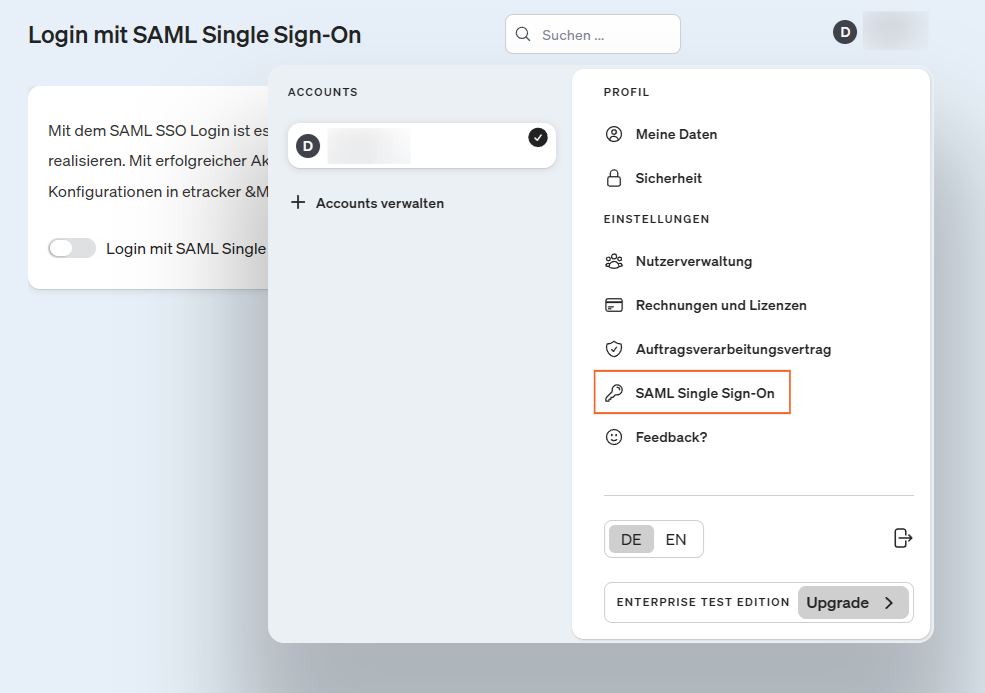

Pour ce faire, connectez-vous à votre compte etracker et allez dans le menu de droite sur SAML Single Sign-On:

Nous allons vous montrer comment configurer SAML SSO en prenant l’exemple de Microsoft Entra ID (anciennement Azure AD) :

Pour la configuration, des réglages doivent être effectués dans etracker et Microsoft Entra ID (anciennement Azure AD). C’est pourquoi des droits d’administrateur sont nécessaires dans les deux outils.

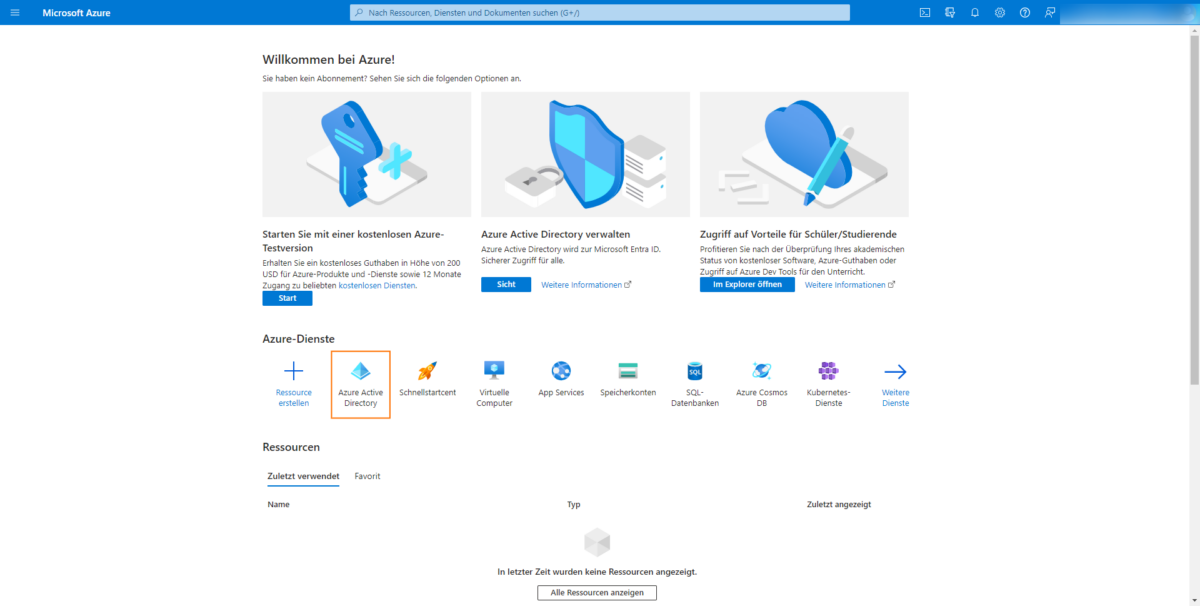

Connectez-vous à Microsoft Entra ID (anciennement Azure AD) et cliquez sur l’icône Microsoft Entra ID:

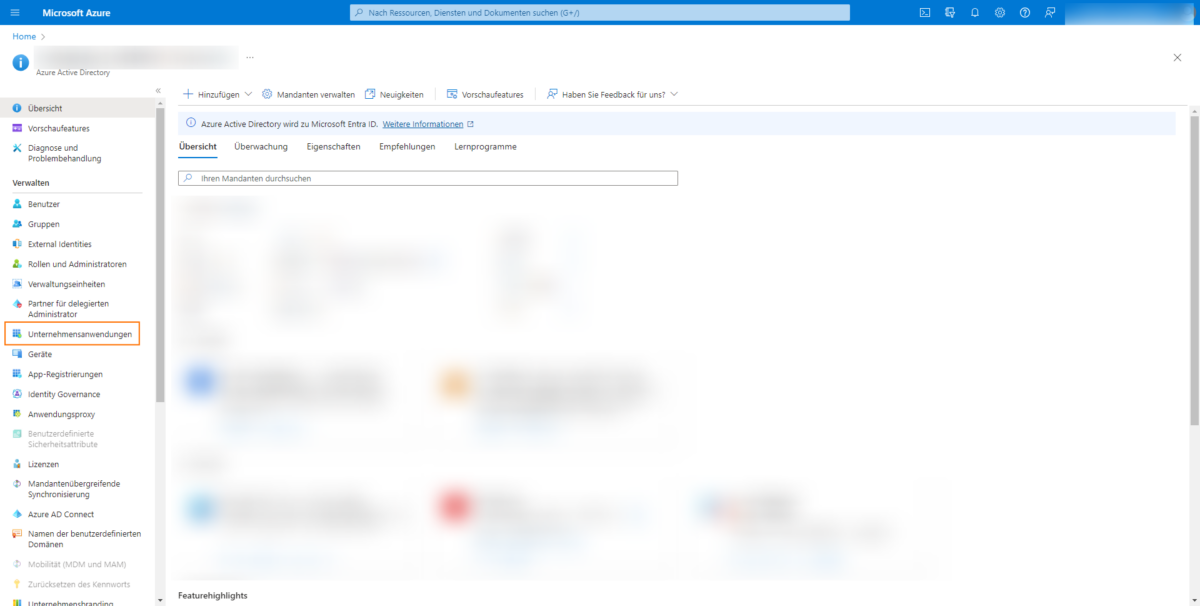

Cliquez maintenant sur Applications d’entreprise dans le menu.

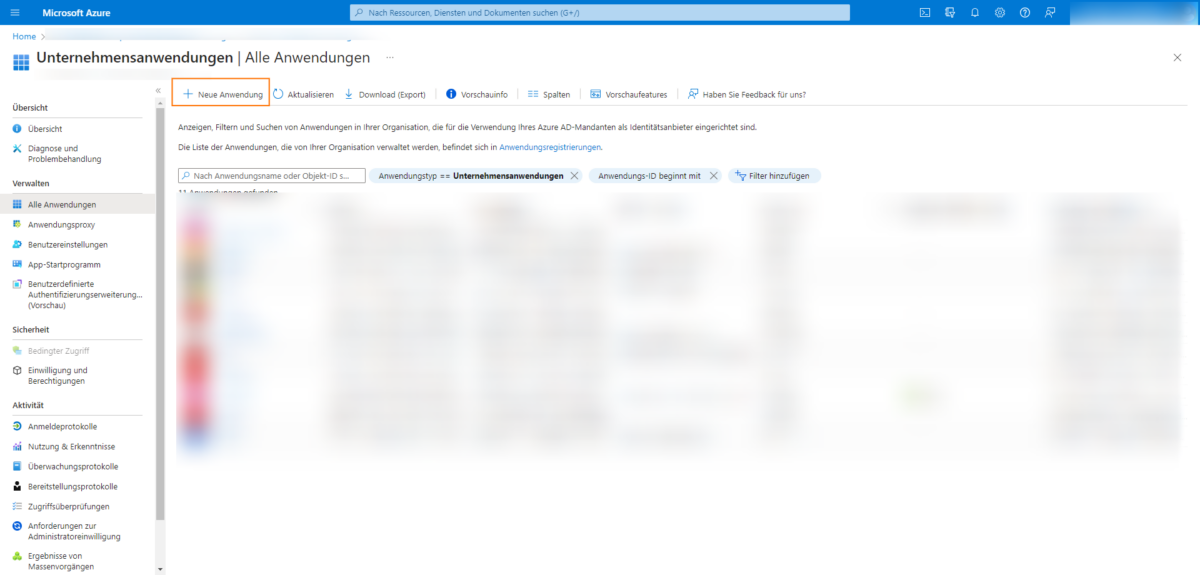

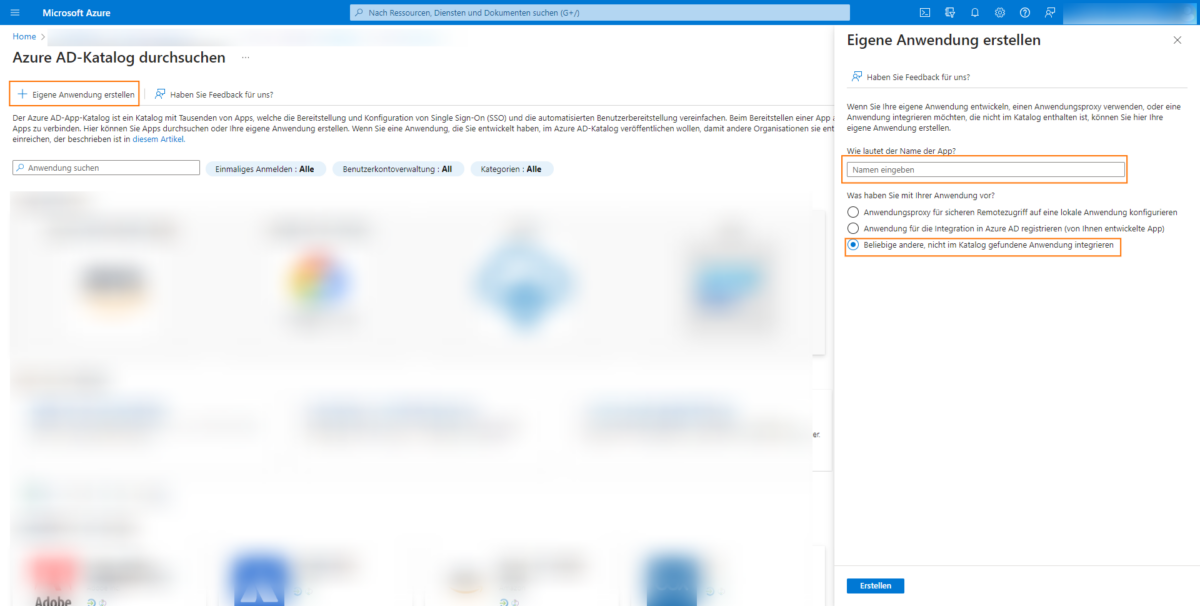

Créez l’application dont vous avez besoin en cliquant sur le bouton Nouvelle application.

Donnez un nom interne à l’application et laissez le paramètre sur Intégrer n’importe quelle autre application non trouvée dans le catalogue:

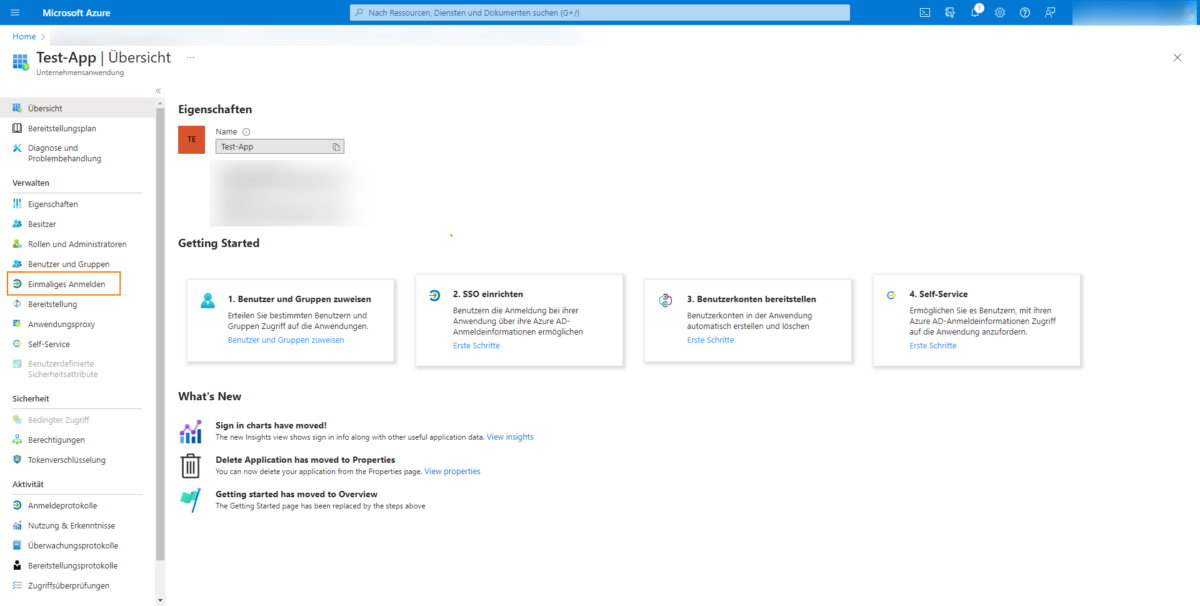

L’application est maintenant créée et peut être configurée. Pour ce faire, cliquez sur Connexion unique :

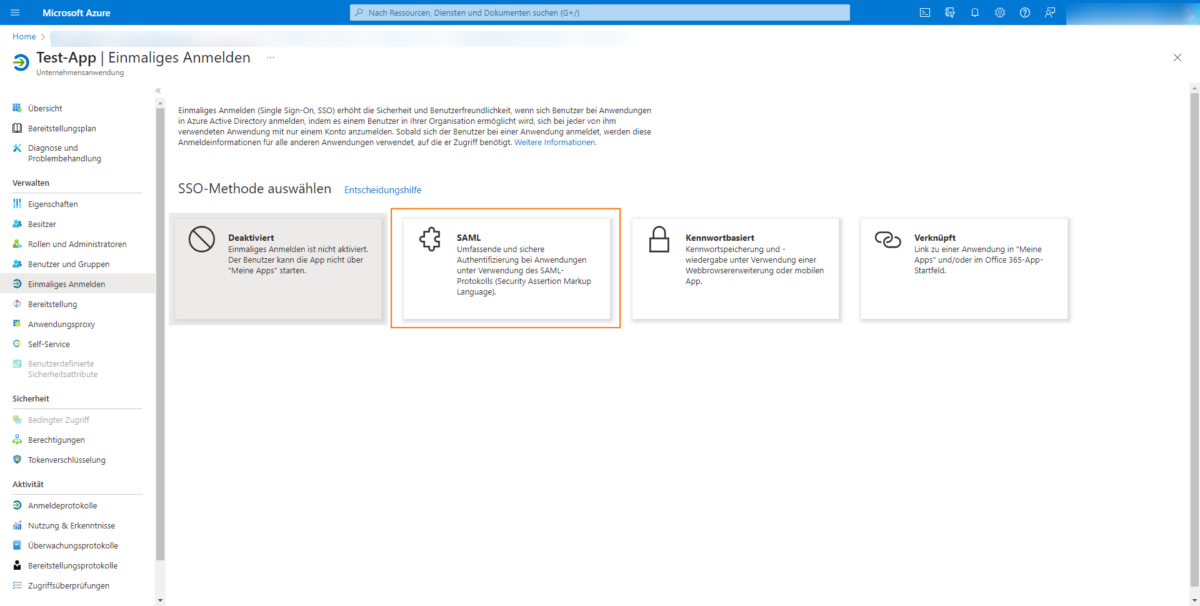

Ensuite, choisissez ici SAML:

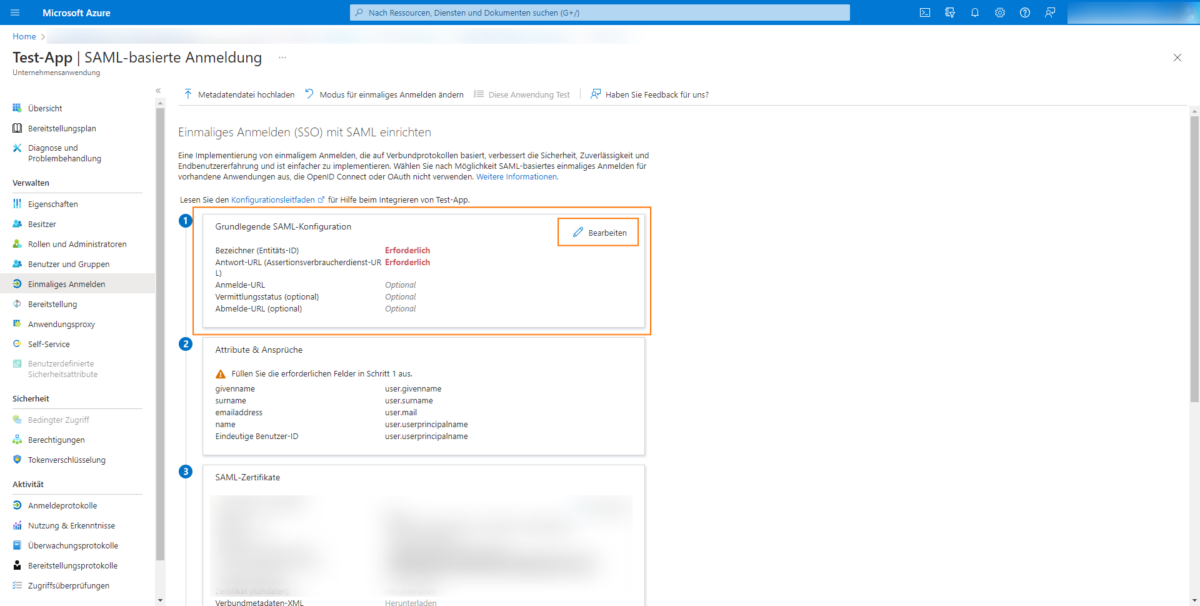

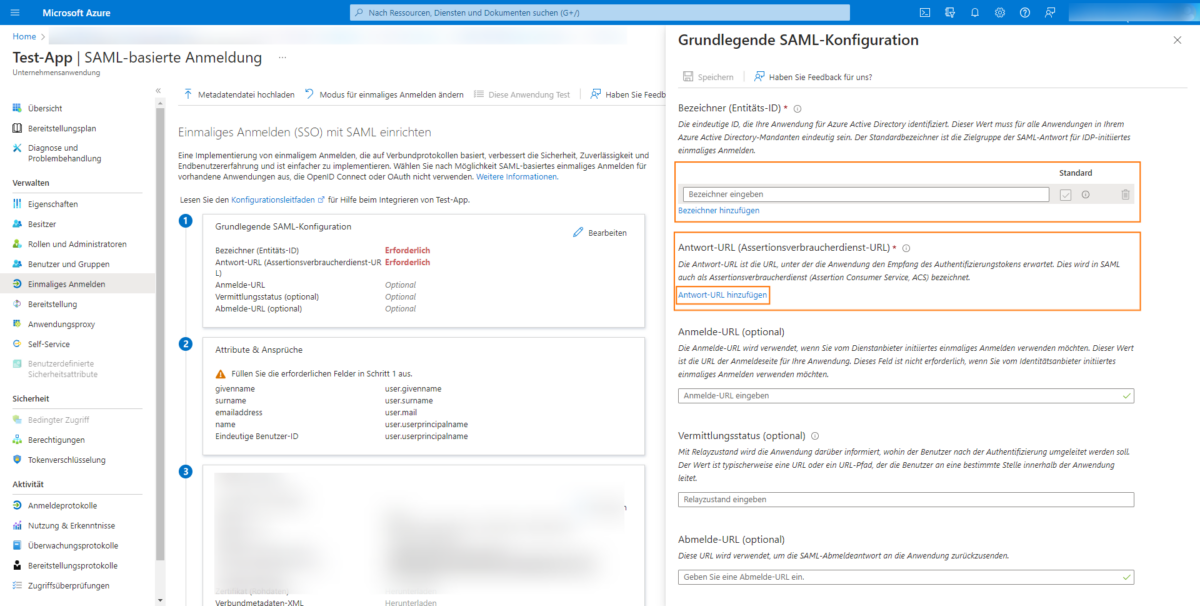

Cliquez sur Modifier dans la 1ère étape pour effectuer la configuration SAML :

Ajoutez à la fois un identifiant en cliquant sur le bouton Ajouter un identifiant et une URL de réponse en cliquant sur le bouton Ajouter une URL de réponse :

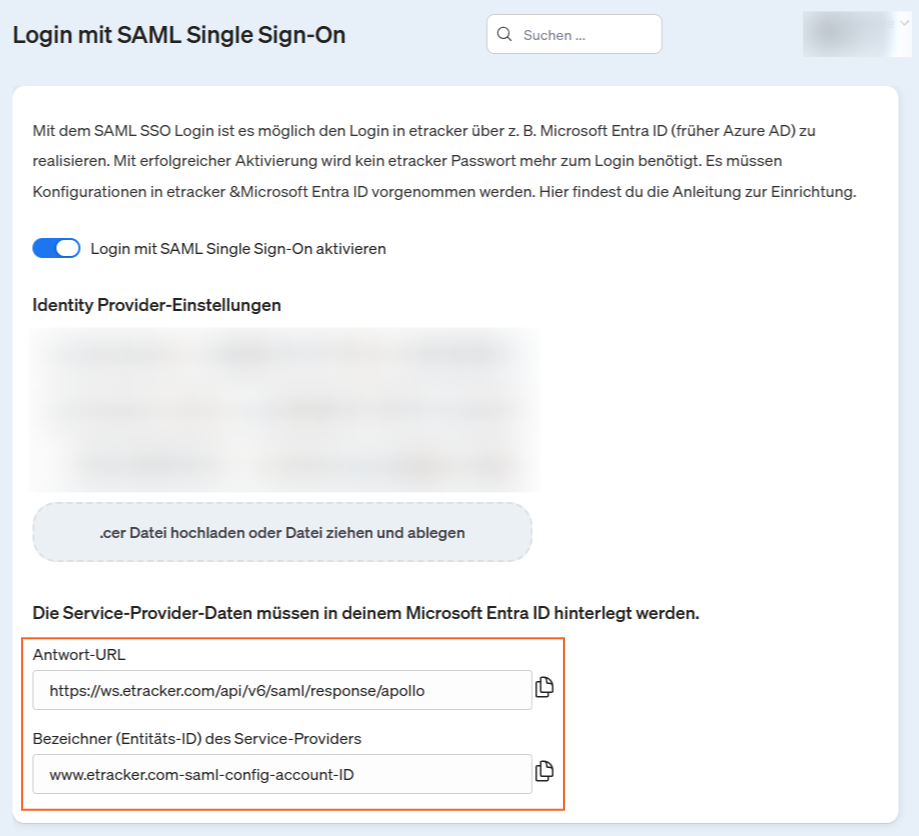

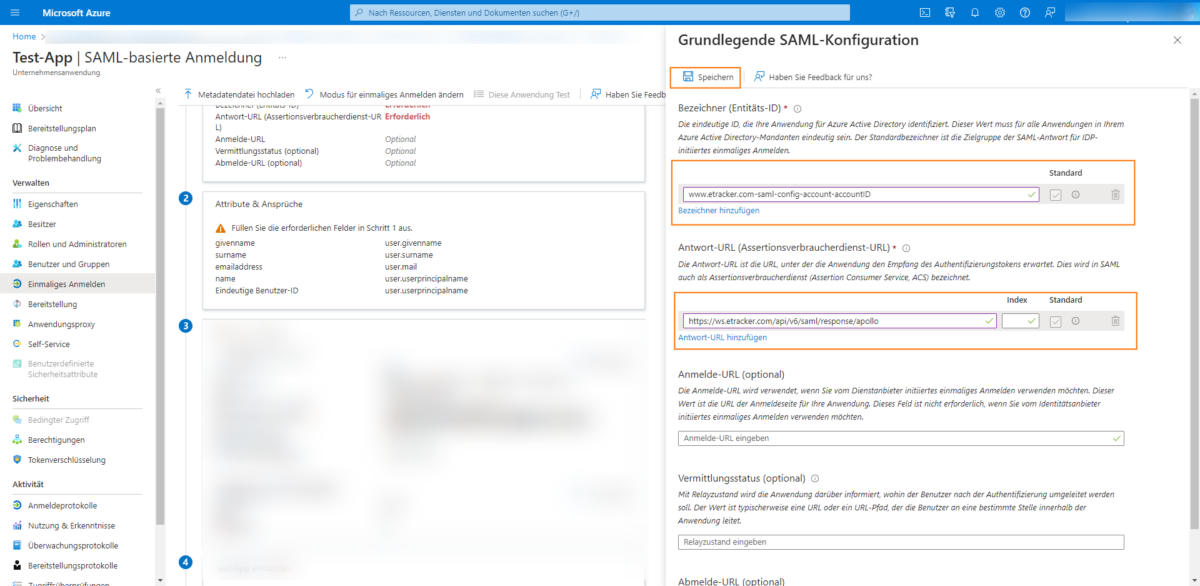

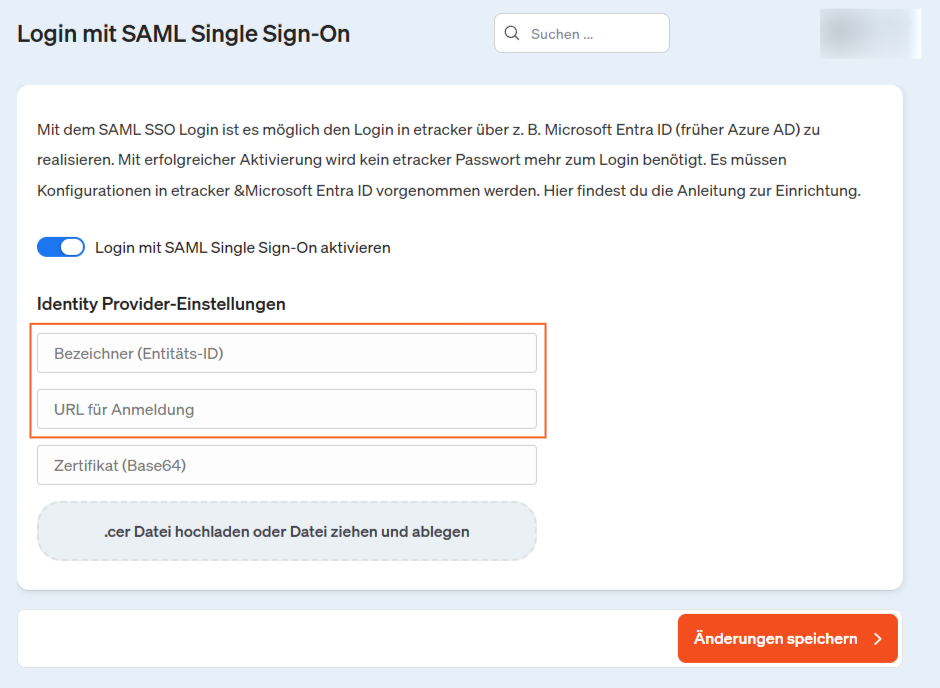

Vous pouvez copier ces deux éléments depuis votre compte etracker :

Enregistrez les données saisies en cliquant sur le bouton Enregistrer. Si l’accès à plusieurs comptes etracker doit être accordé, les différents comptes peuvent être ajoutés comme identificateurs.

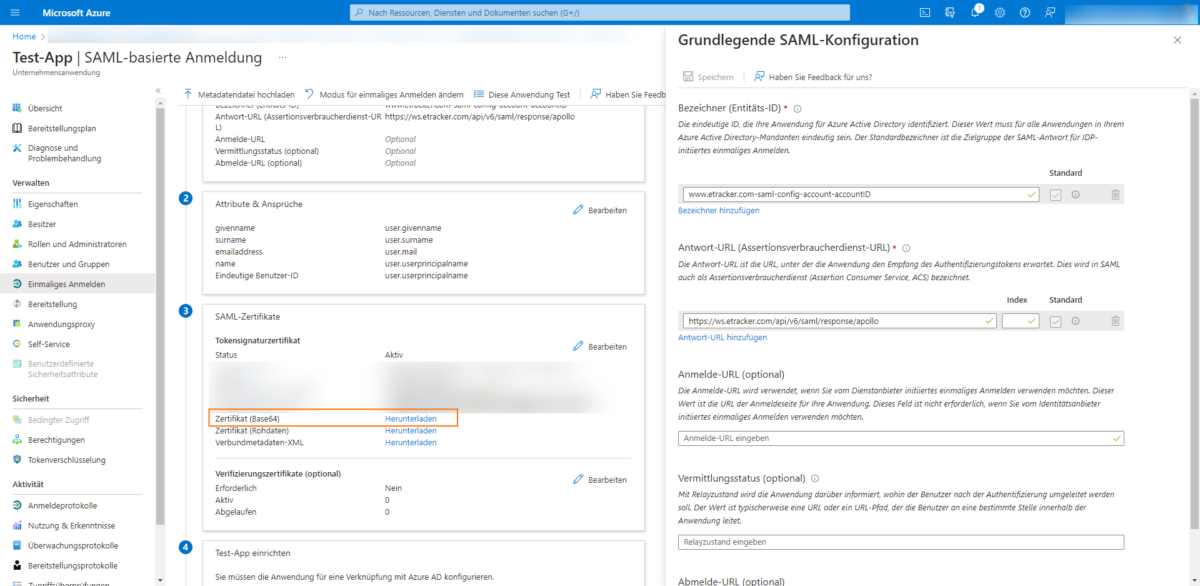

Téléchargez ensuite le certificat au format Base64 à l’étape 3:

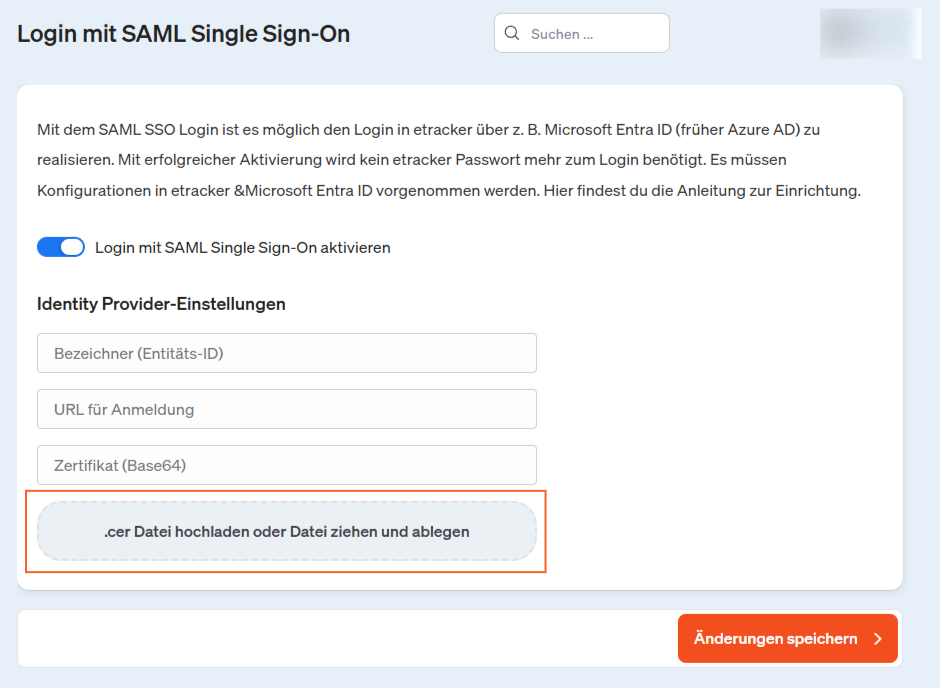

Le certificat téléchargé est téléchargé dans etracker sous Certificat (Base64) :

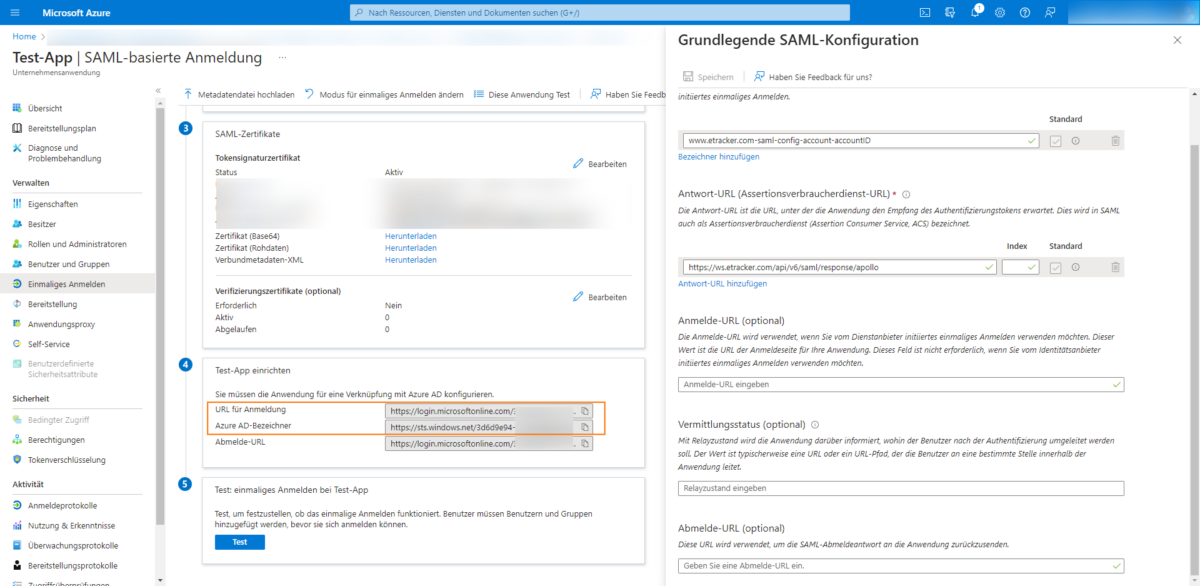

De plus, les données pour l’URL de connexion et l ‘identifiant Microsoft Entra ID (anciennement Azure AD) sont copiées de l’étape 4 …

et inséré en conséquence dans etracker sous ID d’identifiant et URL de réponse:

La configuration est ainsi terminée et un co-utilisateur autorisé à se connecter au compte etracker peut être créé.

Pour créer un co-utilisateur, procédez comme suit :

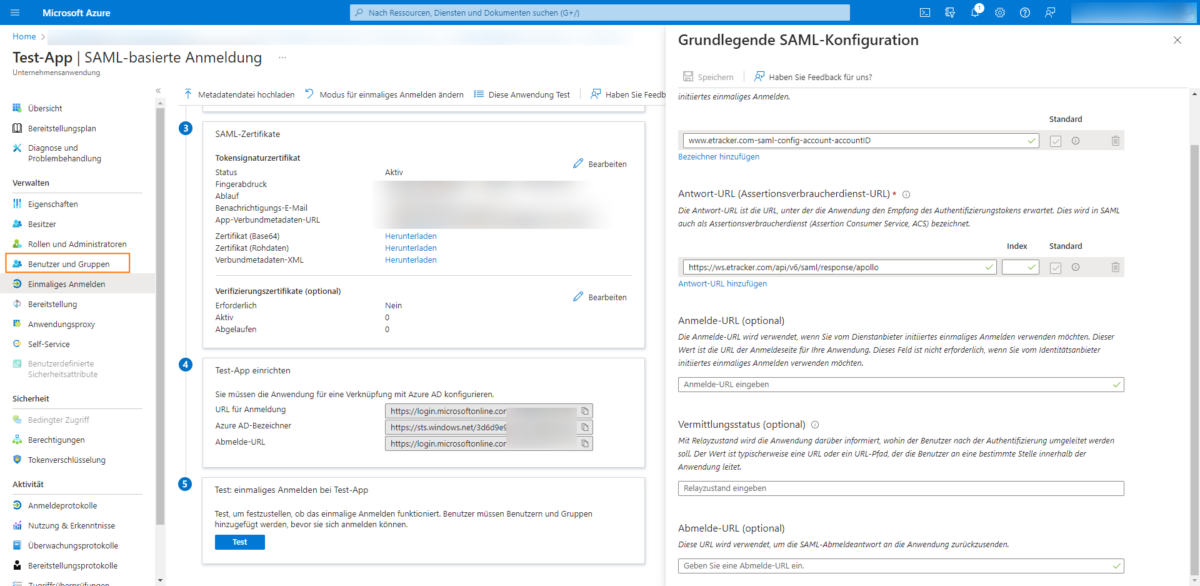

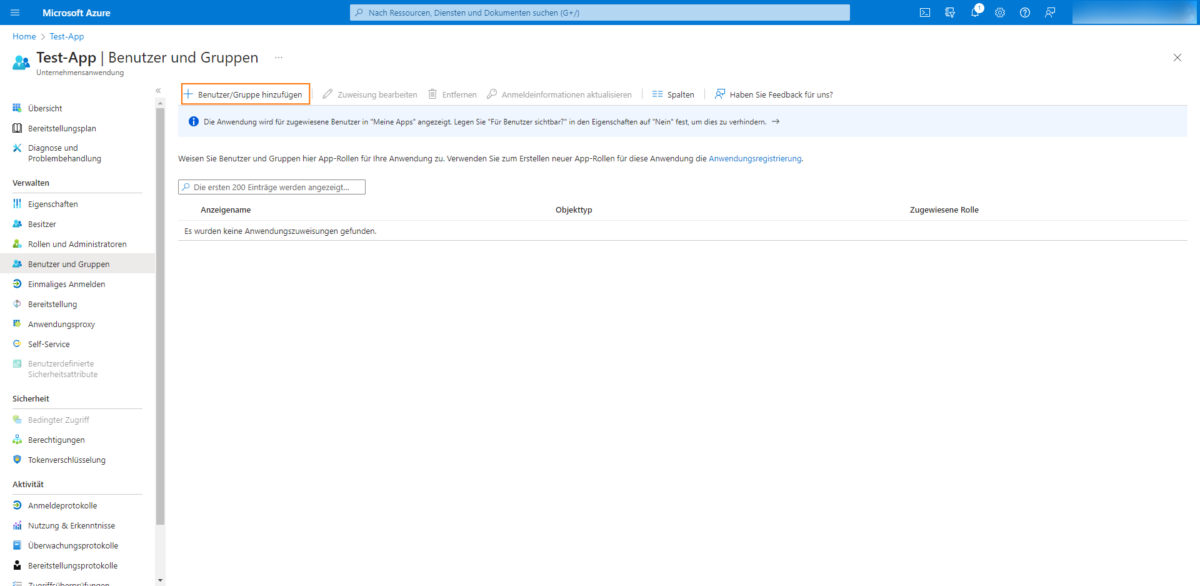

Sélectionnez Utilisateurs et groupes dans le menu :

Ensuite, vous ajoutez un nouvel utilisateur en cliquant sur le bouton Ajouter un utilisateur/groupe:

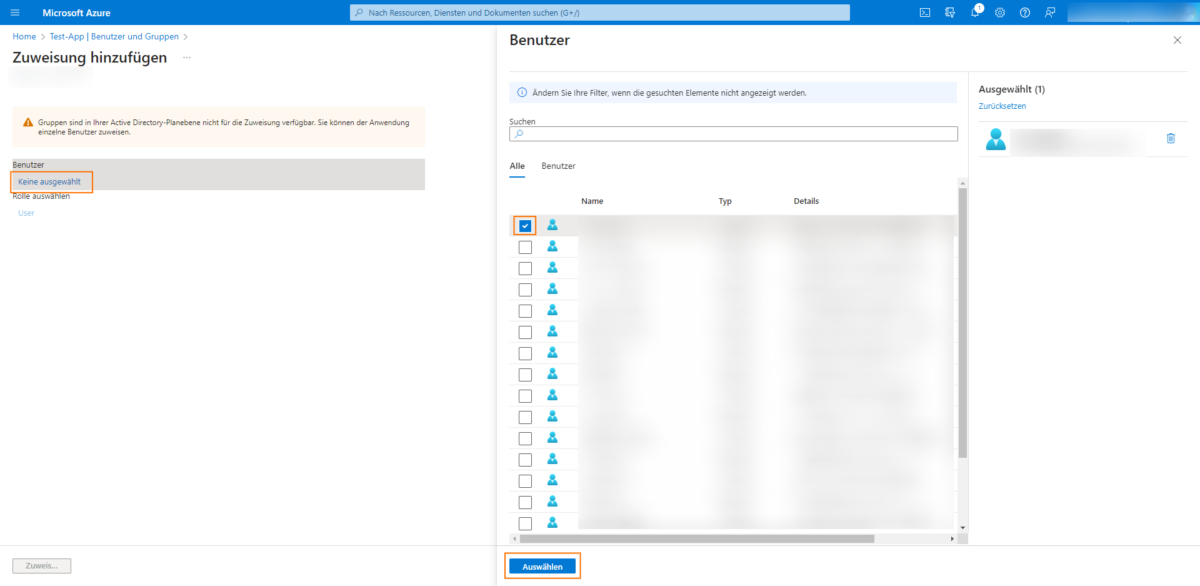

Ouvrez la liste des utilisateurs de Microsoft Entra ID (anciennement Azure AD) en cliquant sur le bouton aucun sélectionné et sélectionnez l’utilisateur souhaité :

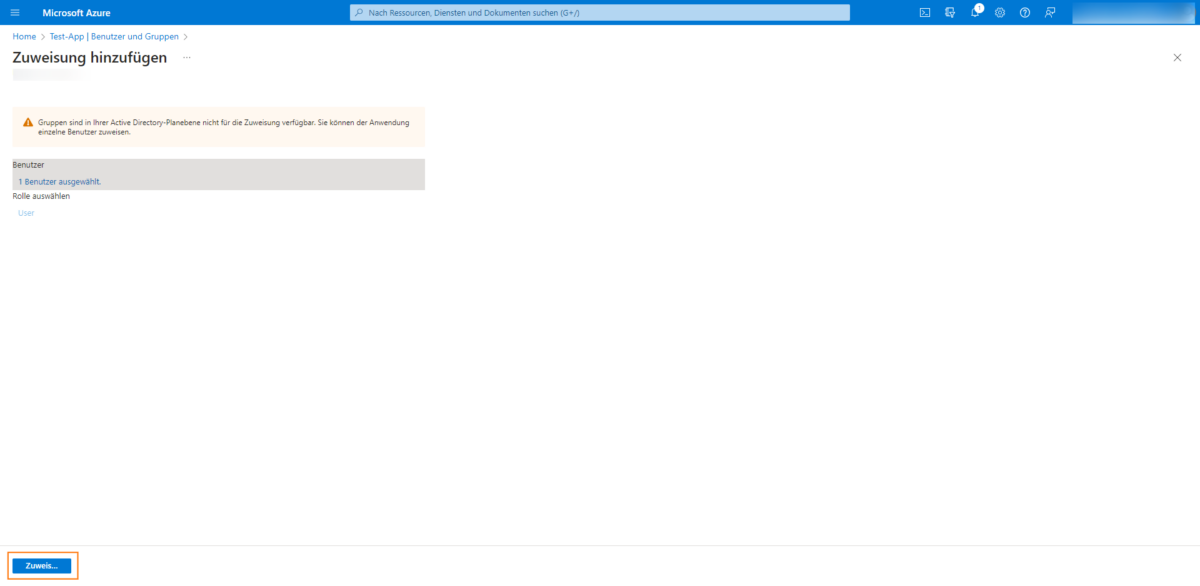

L’utilisateur sélectionné sera affecté à l’application créée à l’étape suivante :

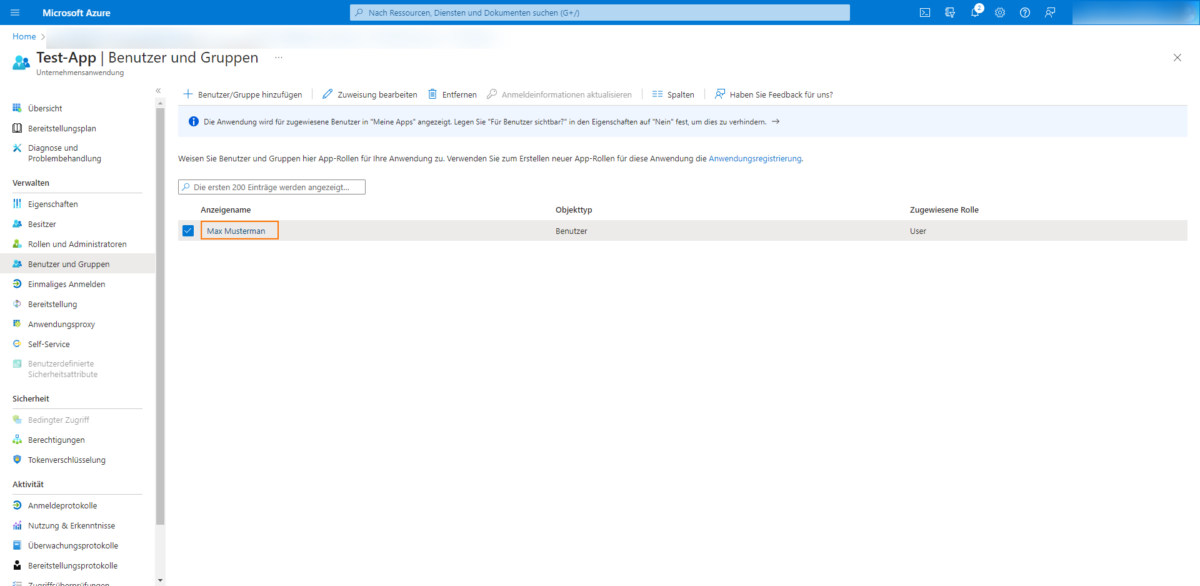

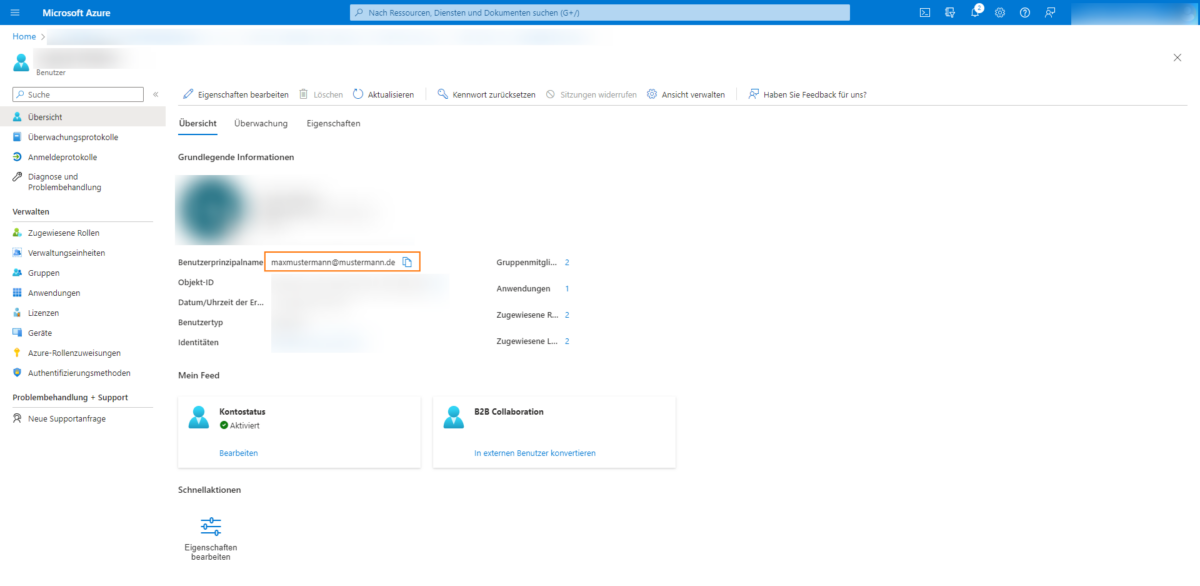

Cliquez maintenant sur l’utilisateur créé et …

Copiez l’adresse e-mail enregistrée :

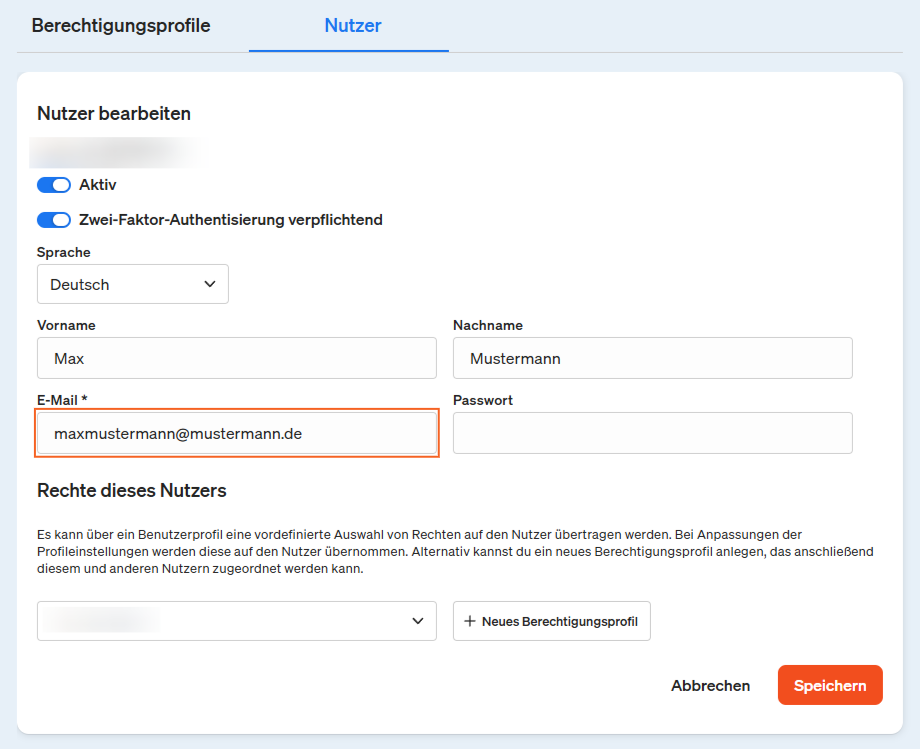

Avec cette adresse e-mail, créez l’utilisateur dans etracker sous Paramètres → Gestion des utilisateurs. L’utilisateur créé peut maintenant se connecter via le SSO et n’a plus besoin de mot de passe :

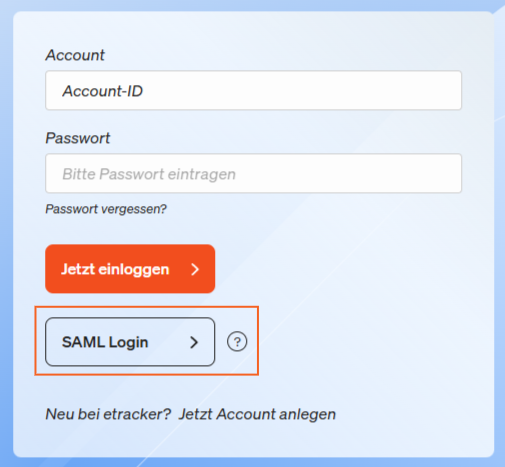

Après avoir créé un utilisateur, il est possible de saisir l’ID du compte dans l’écran de connexion etracker et de se connecter via Microsoft Entra ID (anciennement Azure AD) en cliquant sur le bouton"SAML Login" :

Prêt !